Dis tonton, comment ça fonctionne la sécurité d'un gestionnaire de mots de passe ? — Introduction cryptographique – Carnet de notes

Icône De Clé De Cryptage De Digital Illustration de Vecteur - Illustration du réseau, attaque: 89454328

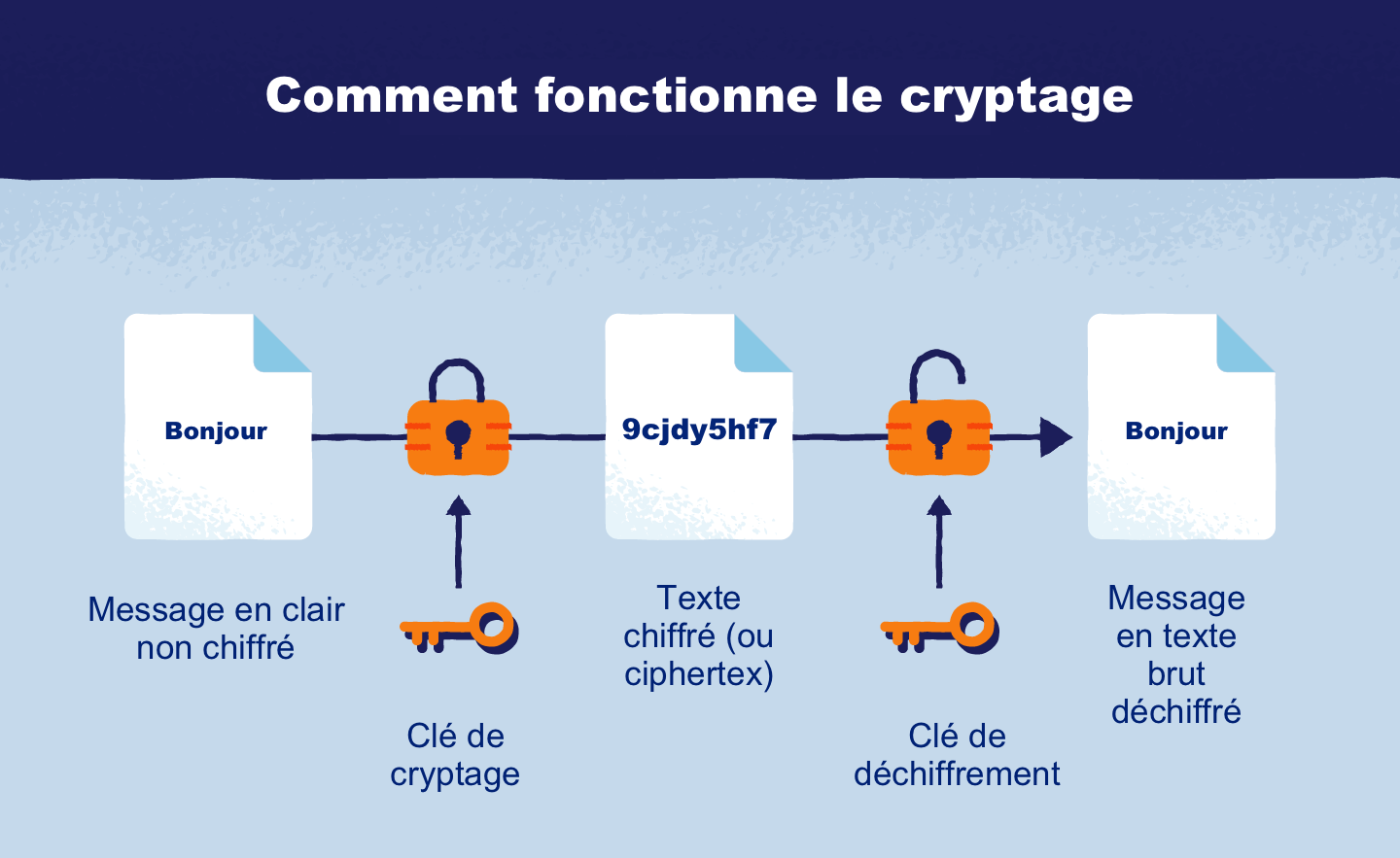

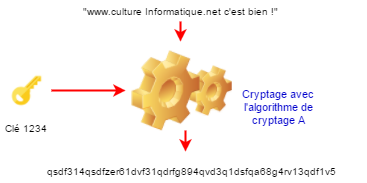

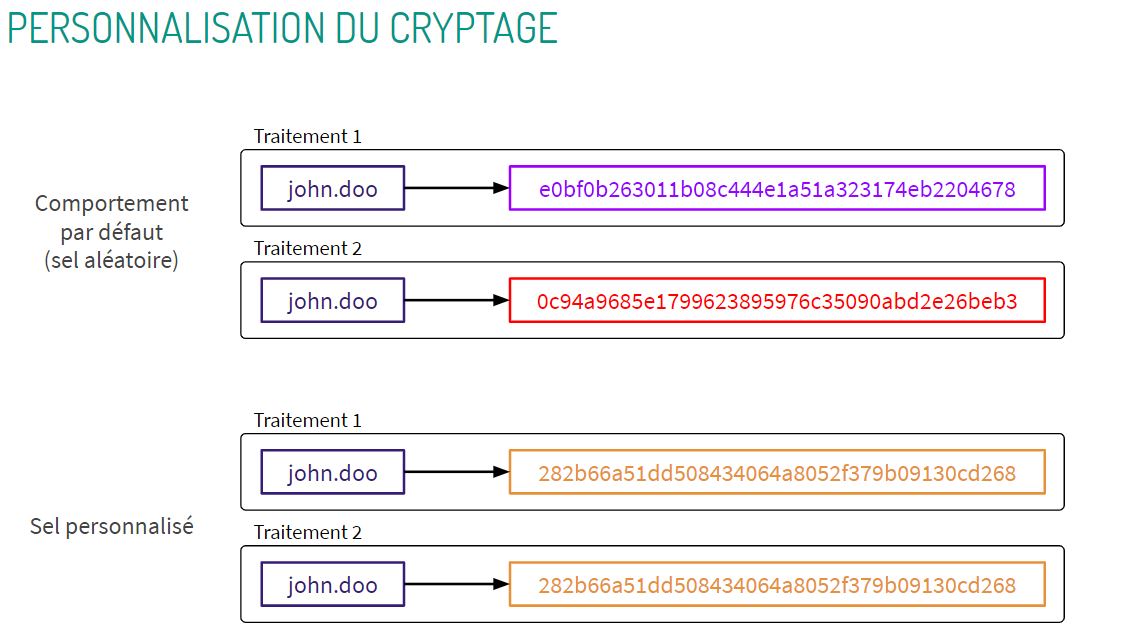

FAQ: Comment utiliser une clé de chiffrement personnalisée lors d'un traitement dans ezPAARSE ? – BLOG ezPAARSE

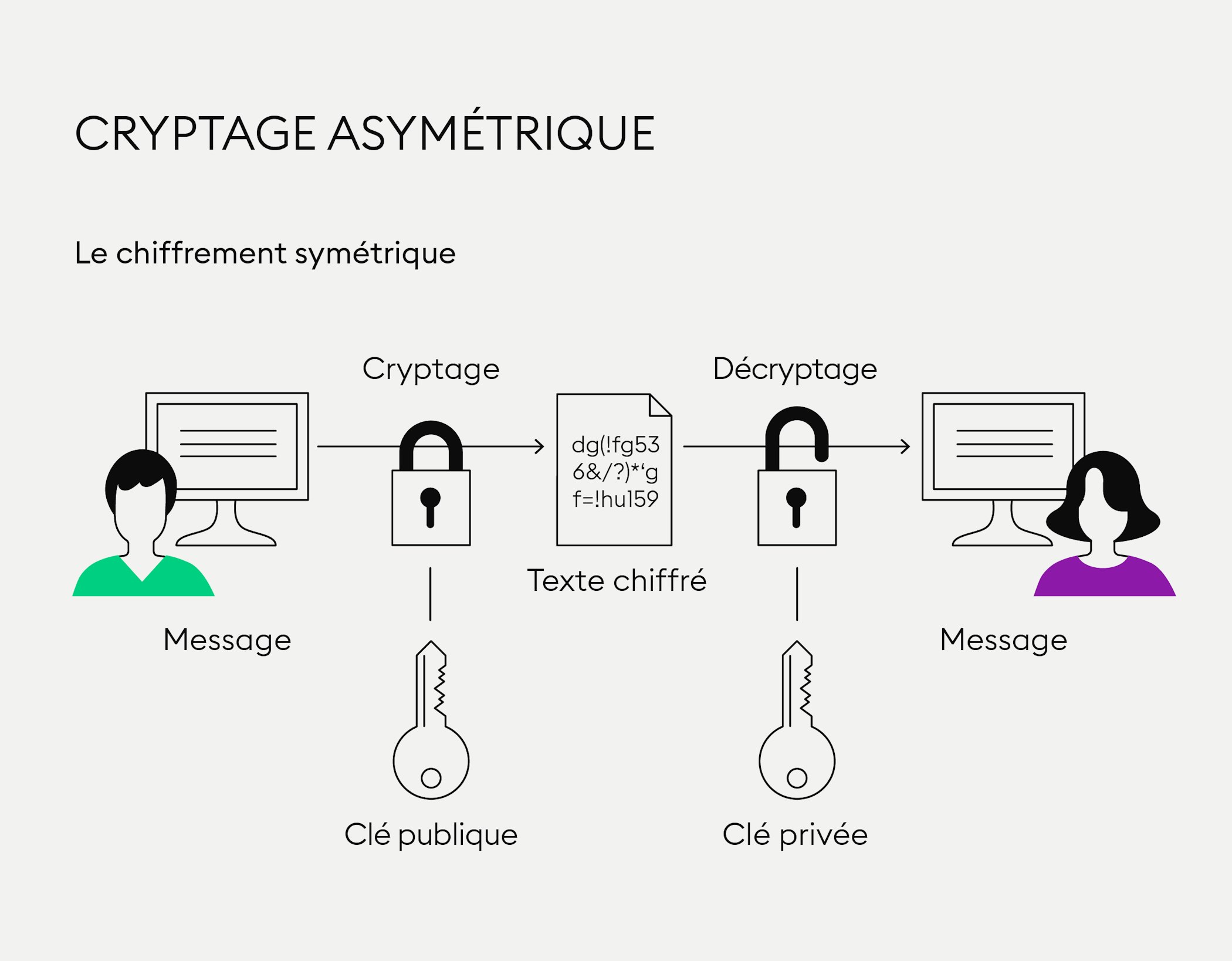

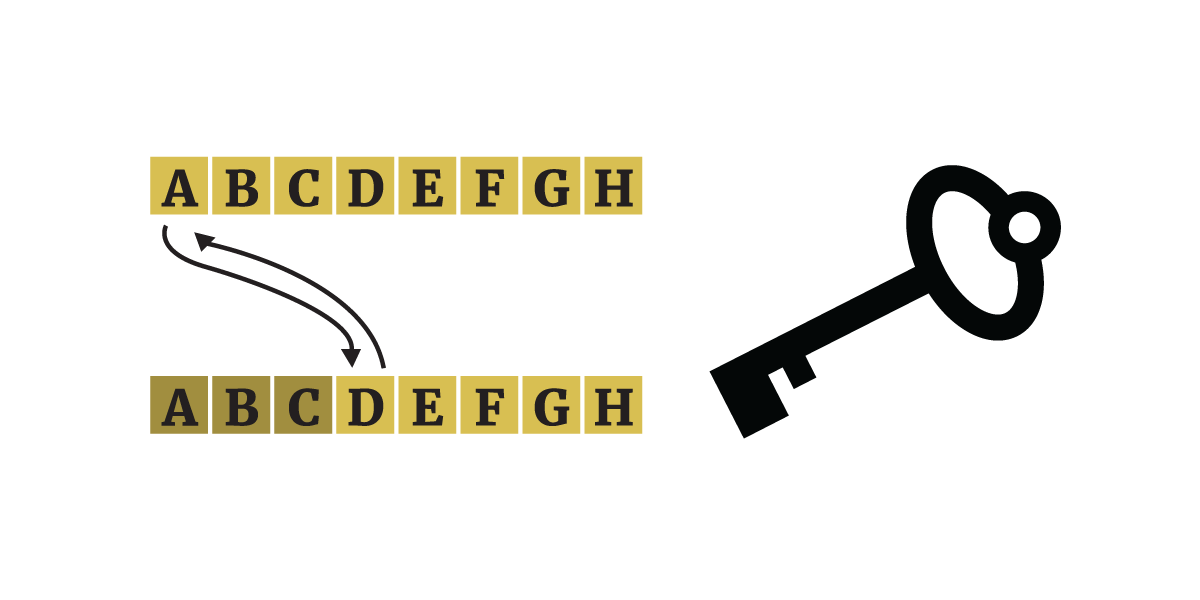

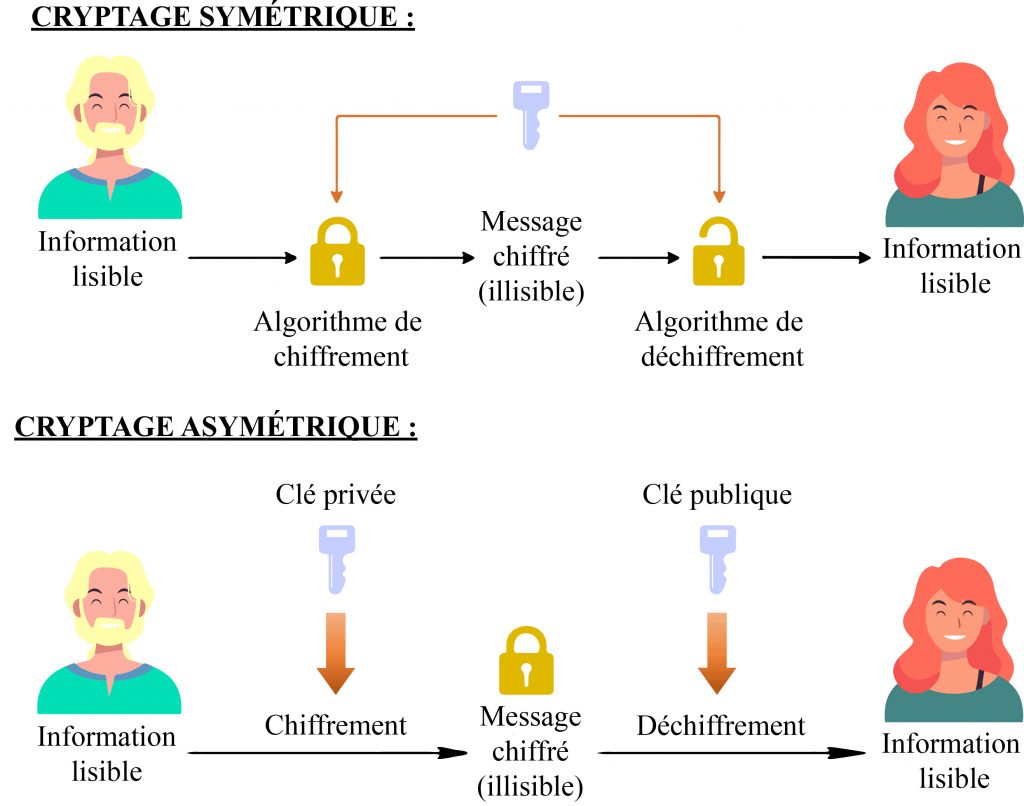

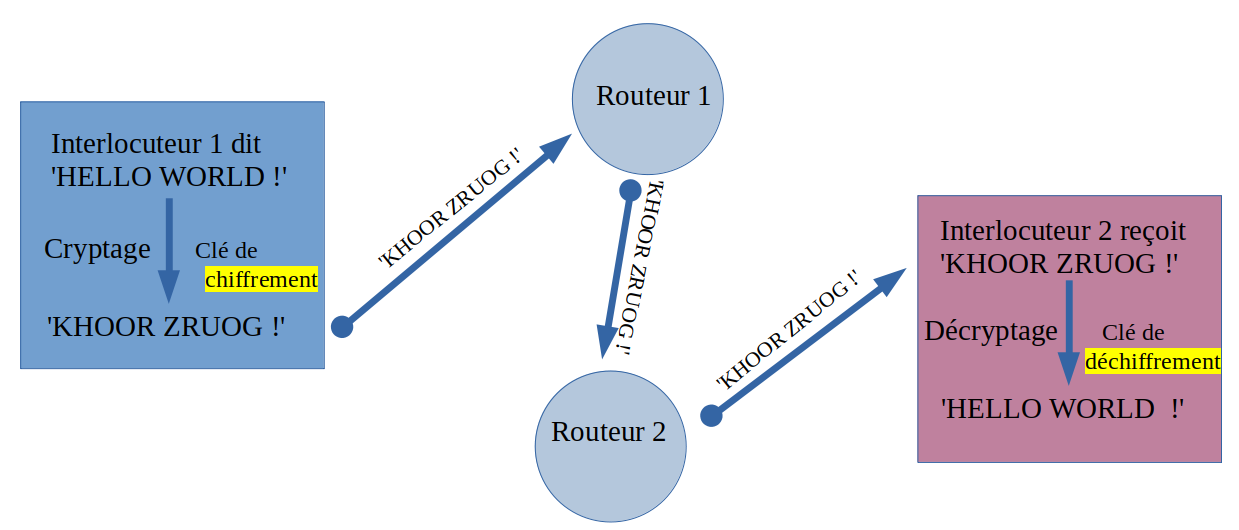

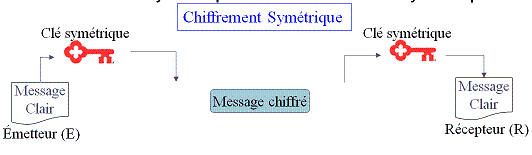

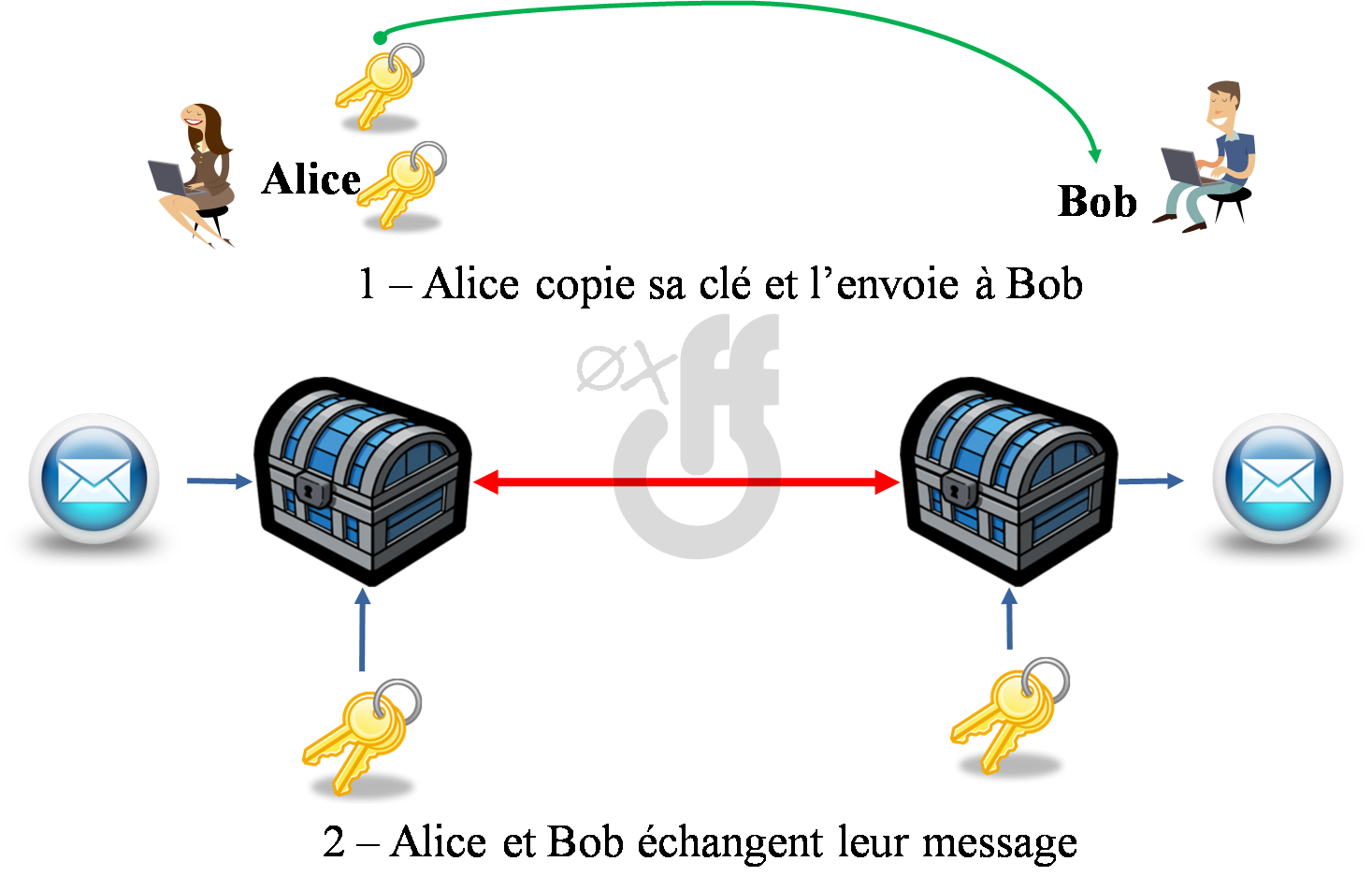

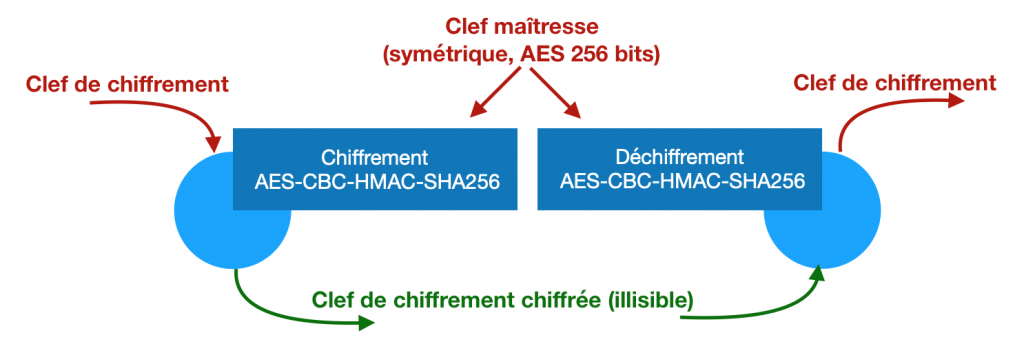

Réseaux et Sécurité Informatique: Le cryptage symétrique et asymétrique - le certificat & la signature éléctronique - Exercices corrigés

ASHATA Clé USB 3.0 Sécurisée par Empreinte Digitale, clé USB Cryptée, clé USB par Empreinte Digitale, Cryptage Personnalisable, Reconnaissance Précise, Disque U en Métal pour Windows 7 : Amazon.fr: Informatique